Le réseau social Twitter fait l’actualité depuis des mois. Dernier épisode en date, un rapport rédigé par un ancien employé, Peiter Zatko, expert en sécurité, licencié en janvier dernier, liste un ensemble d’accusations de mauvaises pratiques informatiques de la part de Twitter. Les informations sont publiées par CNN et le Washington Post.

Des actions non tracées sur la plateforme de production

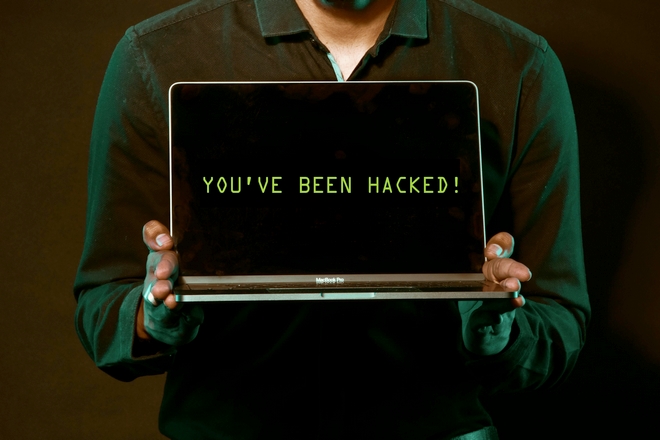

Les pratiques dénoncées concernent à la fois l’absence de maîtrise des actions des informaticiens sur la plateforme logicielle en production, des défauts dans la continuité d’activité et dans la traçabilité des tâches effectuées. Selon Peiter Zatko, Twitter donne à des milliers de personnes de l’entreprise – soit environ la moitié des employés – l’accès à certains des contrôles critiques de la plate-forme.

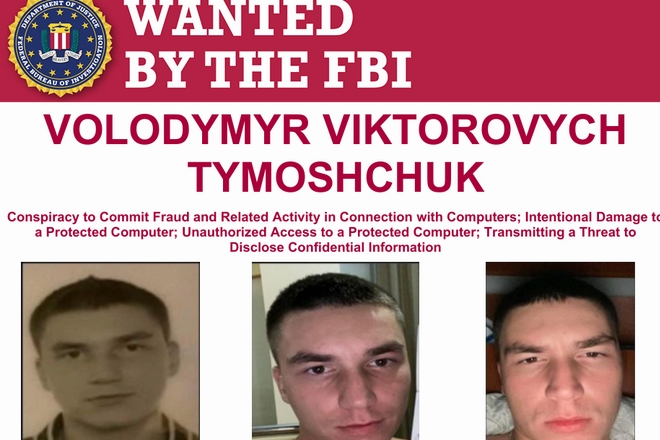

Le lanceur d’alerte indique qu’il a rapidement appris qu’il était impossible de protéger l’environnement de production. Tous les ingénieurs y avaient accès. Il n’y avait pas d’enregistrement de qui est allé dans l’environnement ou de ce qu’il a fait. Toujours selon Peiter Zatko, personne ne savait où étaient les données ou si elles étaient critiques, et tous les ingénieurs disposaient d’une forme d’accès critique à l’environnement de production. Twitter a en outre peu de contrôle ou de visibilité sur les PC des employés. Un rapport interne estime que 4 appareils sur 10 ne répondent pas aux normes de sécurité de base.

Des logiciels obsolètes sur les serveurs de Twitter

Côté continuité d’activité et protection contre les cyber-attaques, environ la moitié des 500 000 serveurs de la société fonctionnent sur des logiciels obsolètes qui ne prennent pas en charge les fonctionnalités de sécurité de base telles que le cryptage des données stockées ou les mises à jour de sécurité régulières par les fournisseurs.

La société manque également de redondances et de procédures suffisantes pour redémarrer ou récupérer après une panne de Data Center. Enfin, Twitter ne supprimerait pas de manière fiable les données des utilisateurs après qu’ils ont supprimé leurs comptes, dans certains cas parce que l’entreprise a perdu la trace des informations.

Top lectures en ce moment

L'IA clé de nos besoins vitaux dans l'eau, l'électricité et le gaz

Marchés de l’eau : l’IA générative arrive dans les réponses aux appels d’offres des collectivités

Saur, spécialiste de la distribution d’eau potable, fait évoluer son processus de réponse aux appels d’offres des collectivités et des industriels en y injectant de l’IA géné…

Stockage de l’électricité : l’IA générative outil d’accélération clé chez Engie

Le stockage de l’électricité est un enjeu stratégique. Engie s’y attelle et mobilise pour cela l’IA générative de type RAG, c'est-à-dire basée sur le traçage des documents source. …

Nouvelle donne dans le gaz naturel : GRDF s’adapte en utilisant l’IA

GRDF, leader de la distribution du gaz naturel en France, affine sa stratégie d’IA. Il s’appuie sur des serveurs internes pour la confidentialité des données de ses clients. GRDF c…

Et vous, qu’en pensez-vous ?

Votre réaction, vos questions ou vos suggestions ? Déposez votre avis ci-dessous.

Je réagis à cet article